「00000JAPAN」のセキュリティ

使う時の注意点は一般のインターネット利用と同じ

無線LANビジネス推進連絡会会長 北條 博史

無線LANビジネス推進連絡会(Wi-Biz)は、これまでモバイルキャリアを中心に、災害時などにおいて、既存の公衆無線LANの無料開放や、避難所などへの無線LANの臨時設置などを行う「00000JAPAN」の取り組みを行ってきました(*1)。

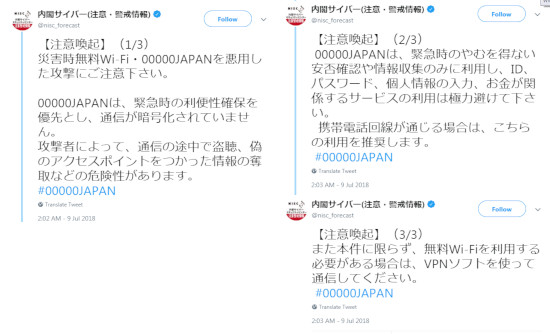

本年7月に発生した西日本豪雨(「平成30年7月豪雨」)に対し、これまでと同様に「00000JAPAN」の取り組みを行いましたが、内閣サイバーセキュリティセンターが独自のツイッターにおいて「00000JAPAN」に対するセキュリティ情報を発出(図1)したことがニュースに取り上げられました。

図1 内閣サイバーセキュリティセンターの「00000JAPAN」に対するツイッター

このツイッターを受けて総務省が利用者に利用上の注意喚起を行うとともに、「00000JAPAN」を提供する各事業者向けに避難所等に設置する場合にはポスターの掲示などによる同様の注意喚起を行うように指示がありました。

Wi-Bizとしても、特に災害時には避難所などで、普段は無線LANを利用していないような人も使うことや、多くの人でシェアするために、そもそも必要最小限の通信を行うという観点から、次のような注意書きをホームページに掲載しました。

- 「00000JAPAN」のご利用は、緊急時の安否確認や情報収集にとどめるとともに、やむを得ずIDやパスワード等個人情報の入力、金融系のサービス等他の用途でご利用の場合は、HTTPSやVPN等自らセキュリティ対策を行って頂く必要があります。

すなわち、「00000JAPAN」を利用するときの、次のような注意点です。

IDやパスワード等個人情報の入力、金融系のサービス等の用途で利用する場合は、HTTPSやVPN等を使って通信してください。

この注意点は自治体等のフリーWi-Fiと同じです。

実は、これはそもそもインターネットをアクセスするときの注意点とまったく同じになります。

また実際の運用として、災害時の被災地では、HTTPやVPNと言われてもわからない人も多いので、結局のところ、通信は緊急時の安否確認や情報収集にとどめるというのが基本になるわけです。

内閣サイバーセキュリティセンターのツィッターについて

ここからは、セキュリティについて、もう少し詳細な考察をした上で、上記の内閣サイバーセキュリティセンターのツイッターについてコメントしたいと思います。

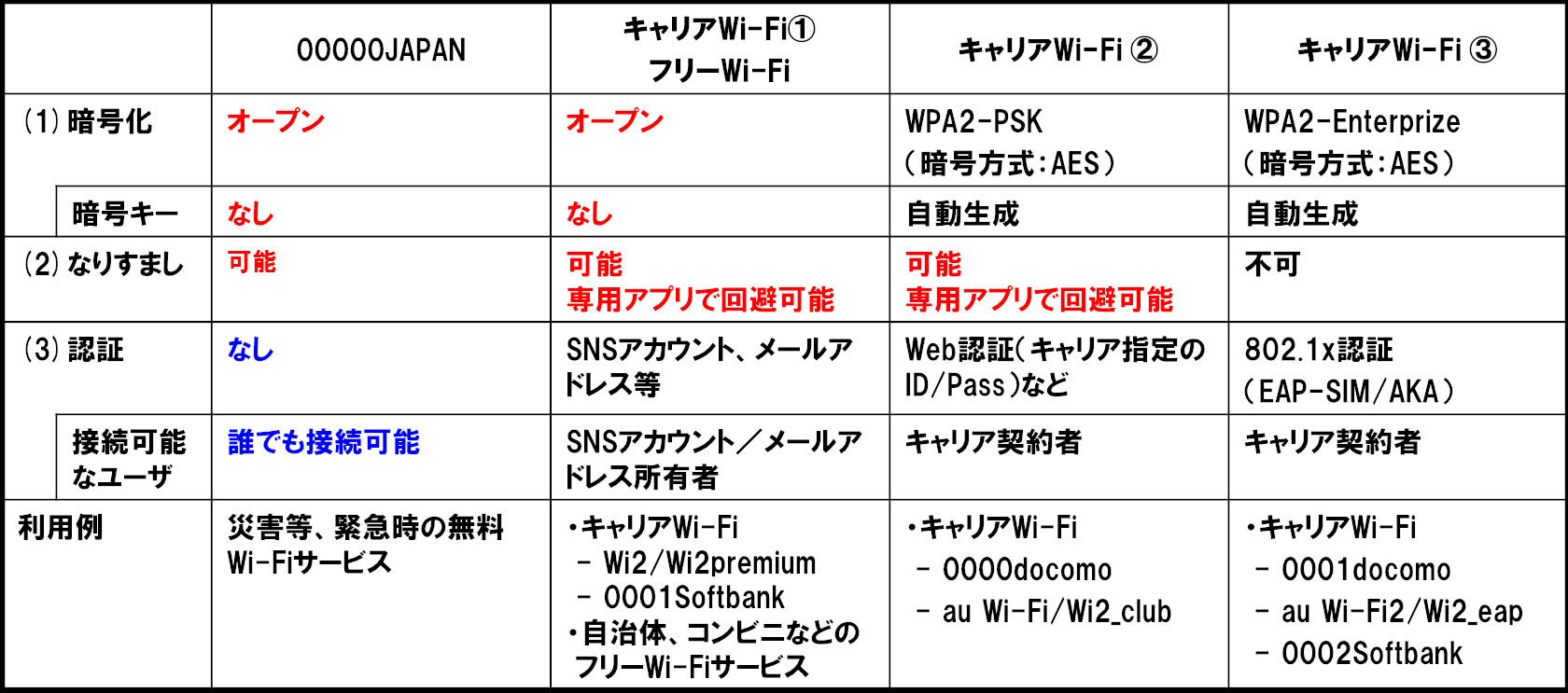

まず「00000JAPAN」のセキュリティについて説明いたします。セキュリティと一口で言ってもいくつかの観点があります。その観点とそれぞれの設定に関して、一般のフリーWi-Fiとの比較をして述べます。

(1) 無線区間の盗聴の危険性について

無線区間は暗号化されていません。したがって通信している内容は、他者の通信を見ることのできるWi-Fiデバイスとインターネットにある受信表示ソフトウェアを使うことにより容易に見ることができます。

これは、実は全国の自治体やコンビニ・カフェなどで提供されているほとんどのフリーWi-Fiも同様です。無線空間は暗号化されていないので、盗聴の危険性については全く同じです。

さらにインターネットそのものも、経路によっては、通信経路の途中で盗聴される可能性がゼロとは言えません。

この盗聴を防ぐには、HTTPS/VPNなどの対策が必要です。

(2) なりすましAP(偽のAP)による偽サイトへの誘導

なりすましAPというのは、正規に吹いているSSID(識別ID)と同じSSIDを吹く偽物のAPを正規のAPの近辺に配置し、誤って接続してくる端末の行先を偽物のWebサイトに転送し、ID/パスワードや重要な情報を盗もうとするものです(これは代表的なもので、他にも似たような手口がたくさんあるようです)。

これについても、通常のフリーWi-Fiと同様の仕組みなので、自治体などのフリーWi-Fiにおいても同じリスクが発生しています。なりすましのAPかどうかを判定するのは素人には難しいので、これについてもHTTPS/VPNなどの対策で危険を回避できます。ただ、あたかもHTTPSでアクセスしているかのような偽装を施している場合が多いので、Webブラウザの「鍵マーク」の確認をするなどの注意が必要です。

(3) 接続する人の認証(本人証明)について

「00000JAPAN」では、本人証明に関する確認(アクセスしている人が誰であるかの確認)は行っておりません。フリーWi-Fiなどでも、実質上本人証明を行っていないサイトがありますが、最近では少なくともメールアドレスを入力させそのメールを受信したことを持って本人証明(メールアドレスの所有者)をしたり、SNSのアカウントで証明したりしています。

この点は、「00000JAPAN」がセキュリティ的に一般のフリーWi-Fiに対して劣っている点です。

「00000JAPAN」が発動されるのは災害などの緊急時なので、SNSのアカウントを入れたり、メールのリターンを待ったりする手間が命に関わる可能性もあるため利便性から敢えて「本人確認なし」としています。

この本人証明を行わないことによるデメリットは、誰かが被災地に来て、匿名のインターネット犯罪を実行することが可能になることです。具体的には被災地で通信している人に直接被害があるわけではなく、警察等がサイバー犯罪を行った犯人を特定することが難しくなるというデメリットがあります。

これらをまとめたものを表に示します。セキュリティが強固なキャリアWi-Fiについても合わせて比較しておきます。

さてもう一度、先のツイッターに戻ってみましょう。図1の内容を文章に書き下すと、次のようになります。

● セキュリティ災害時無料Wi-Fi・00000JAPANを悪用した攻撃にご注意下さい。

- 緊急時の利便性の確保を優先して、通信が暗号化されていません。

- 攻撃者によって通信の途中で盗聴、偽のアクセスポイントを使った情報の奪取などの危険性があります。

- 緊急時のやむを得ない安否確認や情報収集のみに利用し、ID、パスワード、個人情報の入力、お金が関係するサービスの利用は極力避けて下さい。

- 携帯電話回線が通じる場合は、こちらの利用を推奨します。

- 本件に限らず、無料Wi-Fiを利用する必要がある場合は、VPNソフトを使って通信してください。

見てわかる通り、ここで問題だと言っている内容は、「00000JAPAN」だけでなく一般のフリーWi-Fiにも全く同じ指摘となるわけです。そこで、これをそのまま解釈すると、次のようになります。

「自治体などが提供するフリーWi-Fiは通信が暗号化されておらず、通信の途中で盗聴、偽のアクセスポイントを使った情報の奪取などの危険性があるため、緊急時のやむを得ない安否確認や情報収集のみに利用し、携帯電話回線が通じる場合はこちらの利用を推奨します」

これは利便性にベースに拡がってきた自治体等のフリーWi-Fiの実態を無視した発言ではないでしょうか。フリーWi-Fiのセキュリティについては、すでに総務省の「公衆無線LANセキュリティ分科会」において有識者の間で議論され、以下のような整理になっています(決して携帯を使いましょうとはなっていない)。

基本的な考え方として公衆無線LANのセキュリティ対策の検討においては、

- 利便性と安全性のバランスに配慮した検討を行う

- 求められるセキュリティ対策について、プライオリティを付けた重点的な検討

- 市場実態や海外の事例、標準化の動向を踏まえた検討を行う

とあります。

また具体的な施策としては、

- 適正な対策方法について、周知・啓発を図る

- 利用者に与える選択肢を増やし、利用者がそれらのサービスを適切に選択することが可能な環境を整備

- ガイドラインの策定や、優良事例となる公衆無線LANサービスの環境整備の実証

となっています。

報告書は公開されていますので詳細を読みたい人はぜひ確認してみてください(*2)。

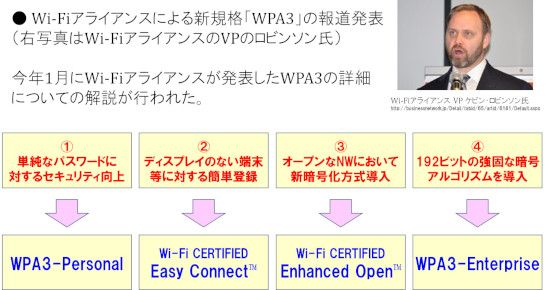

WPA3について

最後に、セキュリティは利便性と常に相反する事柄なので、「これで十分」という形には決まらないのが普通ですが、技術的な対応を行うことにより、より良くしていくことが可能です。

Wi-Fiアライアンスでは、6月に、セキュリティに関する新しい方式を導入すると発表(*3)しました。発表の代表的なポイントを図2に示します。

図2 Wi-Fiアライアンスによるセキュリティ新方式(WPA3等)

図中の③のEnhanced Openが導入されると、フリーWi-Fiで懸案であった「暗号化なし」の状況が改善され、同じAP配下でも、各端末が別々のキーワードで暗号化されるようになります。これですべてが改善されるわけではありませんが、今までのような盗聴が簡単にできる状態からは抜け出すことができます。

WPA3などの新技術については、Wi-Bizとしても今後普及に向け積極的にプロモーション活動を行っていきたいと思っています。

(参考資料)

*1 : 「00000JAPAN」のこれまでの取り組み(Wi-Biz通信Vol.26)

https://www.wlan-business.org/archives/12360

*2 : 総務省 公衆無線LANセキュリティ分科会報告書

http://www.soumu.go.jp/menu_news/s-news/01ryutsu03_02000147.html

*3 : 2018年6月のWi-Fiアライアンスの報道発表(Wi-Biz通信Vol.32)

https://www.wlan-business.org/archives/15833

■Wi-Biz通信(メールマガジン)の登録はこちら